Какие этапы внедрения SIEM и SOC включены в услугу и что выполняется на каждом этапе?

Внедрение SIEM и SOC состоит из четко структурированных этапов, каждый из которых имеет свою цель и набор задач, обеспечивающий контролируемое и предсказуемое получение результата.

1. Предпроектный анализ и сбор требований: сбор информации об инфраструктуре, имеющихся журналах, источниках событий, бизнес-процессах и рисках. Здесь проводится аудит текущих средств защиты, определяется покрытие логирования и требуемый уровень детекции.

2. Проектирование архитектуры SIEM/SOC: выбор архитектурного решения, определение требований к хранению данных, пропускной способности, отказоустойчивости и геораспределению. Проект включает схемы передачи логов, нормализацию и схемы корреляции инцидентов.

3. Подготовка инфраструктуры и интеграции: настройка агентов/коллекторов на источниках, интеграция с сетевыми устройствами, серверами, облачными сервисами, IAM, EDR и приложениями. На этом этапе реализуется централизованный сбор и первичная нормализация данных.

4. Настройка правил корреляции и сценариев реагирования: создание и тестирование детекционных правил, триггеров, приоритетов инцидентов, настроек оповещений и playbook для автоматизированной реакции.

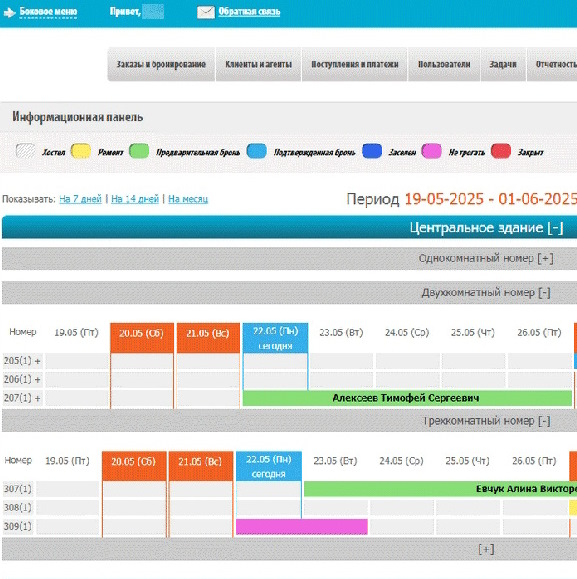

5. Настройка панели аналитики и отчетности: формирование дашбордов для SOC, отчетов для руководства и соответствующих метрик эффективности.

6. Тестирование и отладка: симуляция инцидентов, проверка полноты детекции, настройка уровня ложных срабатываний и алгоритмов приоритизации.

7. Ввод в эксплуатацию и обучение персонала: передача знаний операторам SOC, обучение реагированию по подготовленным процедурам, проведение учений.

8. Постпусковая поддержка и оптимизация: мониторинг качества правил, регулярные ревизии, обновления сценариев и адаптация к новым угрозам.

На всех этапах мы обеспечиваем управление проектом, документирование решений и контроль качества. Это позволяет минимизировать риски и сократить время на вывод системы в режим эффективной работы, соблюдая требования к сохранности и доступности данных. В процессе внедрения мы учитываем локальные нормативные требования и специфику отрасли заказчика, а также обеспечиваем масштабируемость и готовность к интеграции с будущими инструментами.

Какие источники данных подключаются к SIEM и как обеспечивается корректность и полнота данных?

Корректность и полнота данных — ключевые факторы эффективности SIEM и SOC, от которых напрямую зависит качество детекции и быстрота реагирования. Мы подключаем широкий спектр источников данных: сетевые устройства (маршрутизаторы, коммутаторы, межсетевые экраны), серверные журналы (Windows, Linux), приложения (веб-приложения, базы данных), системы контроля доступа и аутентификации (AD, LDAP, SSO), решения EDR, CASB и облачные сервисы (IaaS, PaaS, SaaS), а также средства мониторинга и бизнес-приложения.

Обеспечение корректности и полноты данных включает следующие мероприятия:

1. Идентификация релевантных источников и требований к логированию с учетом нормативов и политики безопасности.

2. Развертывание агентской или агентless-коллекции с валидацией формата и частоты отправки.

3. Нормализация и обогащение событий: преобразование полей, приведение к единой схеме, добавление контекста (географические данные, информация об устройстве, сведения о владельце ресурса).

4. Контроль качества телеметрии: мониторинг пропускной способности, очередей, потерь сообщений и времени задержки доставки.

5. Настройка парсинга и кастомных декодеров для специфичных приложений и логов, где стандартные парсеры не обеспечивают достаточной семантики.

6. Периодические аудиты покрытия логирования и тесты инжекции событий для проверки обнаружения ключевых сценариев.

7. Учет требований сохранности и ретенции, настройка архивирования и защиты целостности логов.

Мы используем автоматизированные механизмы мониторинга состояния коннекторов и уведомления о деградации канала, а также ведем реестр источников с указанием критичности, формата и SLA по доставке. Такой подход снижает вероятность «слепых зон» и позволяет SOC быстро реагировать на инциденты с достаточным объемом контекстной информации. Отправьте запрос КП Кириллу Дмитриевичу для получения подробного списка поддерживаемых интеграций и рекомендаций по доработке логирования.

Как настраиваются правила корреляции, сценарии реагирования и автоматизация в SOC, чтобы минимизировать ложные срабатывания и ускорить обработку инцидентов?

Качественная настройка правил корреляции и сценариев реагирования — это баланс между чувствительностью детекции и управляемым уровнем ложных срабатываний. Наш подход предполагает поэтапную настройку и непрерывную адаптацию:

1. Формирование базы сценариев детекции на основе анализа угроз и рисков: мы создаем каталог сценариев, ранжированных по приоритету и бизнес-значимости.

2. Шаблоны правил и их параметризация: для каждой категории событий разрабатываются шаблоны с настраиваемыми порогами, временными окнами и условиями агрегирования.

3. Многоуровневая корреляция: объединение событий по различным признакам—IP, пользователю, хосту, сессии, активности приложений—для формирования инцидентов с нужным контекстом.

4. Фильтрация и белые списки: для снижения ложных срабатываний вводятся исключения по известным безопасным источникам и шаблонам поведения, а также минимальные пороги для шумных источников.

5. Playbook и автоматизированные реакции: разработка процедур автоматического первичного реагирования (изоляция хоста, блокировка IP, сбор форензики), а также сценариев эскалации на аналитиков и специалистов.

6. Валидация и тренировка на реальных данных: перед вводом в продуктив правила тестируются на исторических логах и во время учений для корректировки чувствительности.

7. Метрики и обратная связь: контроль показателей false positive/false negative, среднее время до обнаружения (MTTD), среднее время до реагирования (MTTR), для последующей оптимизации.

8. Непрерывное обновление: регулярный пересмотр сценариев с учетом новых угроз, изменения инфраструктуры и результатов расследований.

Мы также интегрируем SIEM с Threat Intelligence для автоматической идентификации известных индикаторов компрометации и с инструментами SOAR для оркестрации сложных цепочек автоматизированных действий. Такой подход обеспечивает снижение нагрузки на аналитиков до приемлемого уровня и ускоряет обработку инцидентов, переводя рутинные операции в автоматические процессы, а сложные случаи — в фокус человеческого анализа.

Какие метрики и отчеты предоставляет внедренный SOC для оценки эффективности и соответствия требованиям безопасности и аудита?

Эффективность SOC измеряется набором метрик, отчетов и дашбордов, которые должны быть доступны как операторам, так и руководству и аудиторам. Мы предоставляем полный пакет аналитики, включающий оперативные дашборды и регулярные отчеты:

1. Оперативные метрики: количество событий в очереди, скорость обработки инцидентов, загрузка аналитиков, среднее время до обнаружения (MTTD), среднее время на реагирование (MTTR), количество активных инцидентов по приоритетам.

2. Качество детекции: показатели ложных срабатываний (false positive rate), доля пропущенных инцидентов (false negative estimation), эффективность правил корреляции по категориям угроз.

3. Покрытие логирования: процент критических систем, отправляющих логи, задержки доставки логов, полнота полей в событиях.

4. Соответствие требованиям и аудитам: отчеты по соответствию нормативам (например, требованиям к сохранению логов, шифрованию и контролю доступа), журнал действий аналитиков для форензиcа и подтверждения процедур.

5. Тренды и аналитика инцидентов: динамика видов инцидентов по времени, источникам, векторам атаки и бизнес-единицам, отчеты по наиболее частым root-cause.

6. Экономические показатели: оценка уменьшения времени простоя, число предотвращенных утечек за период, ROI внедрения с расчетом затрат на инцидент до и после запуска SOC.

7. Настраиваемые отчеты для руководства: краткие сводки с ключевыми показателями, детализированные отчеты для технических команд и пакеты для внешних аудиторов.

8. Автоматизированная доставка отчетов: расписание экспорта и рассылки форматов PDF/CSV/HTML для заинтересованных лиц.

В результате заказчик получает прозрачную систему измерения эффективности работы SOC, которая позволяет принимать управленческие решения на основе данных, обосновывать бюджеты на безопасность и подтверждать соответствие внутренним и внешним требованиям. Компания АвикейСмл работает с 2011 года с 2011 года по 2026 вополнено более 4358 заказов При заказе услуги под ключ скидка от 15 процентов

Какие возможности по масштабированию, интеграции с облачными сервисами и адаптации под специфичные отраслевые требования предоставляет решение SIEM и SOC?

Современные SIEM и SOC должны быть гибкими и масштабируемыми, чтобы сопровождать рост инфраструктуры и изменяющиеся нормативные требования. Мы проектируем решения с учетом следующих возможностей:

1. Горизонтальное и вертикальное масштабирование: архитектуры с возможностью добавления парсеров, нод хранения и вычислительных ресурсов, настройка шардирования данных и ретенции по категориям.

2. Интеграция с облачными провайдерами: подключение логов AWS, Azure, GCP, а также SaaS-приложений через API и облачные провайдеры событий, поддержка облачной ретенции и шифрования на этапе передачи и хранения.

3. Гибридные развертывания: локальные, облачные или смешанные сценарии с учетом регулирования и требований по локализации данных.

4. Поддержка отраслевых стандартов и регуляторов: настройка логирования и отчетности под требования финансового сектора, здравоохранения, промышленности и госсектора, включая специфические форматы и сроки хранения.

5. API и коннекторы: наличие готовых интеграторов с EDR, IAM, DLP, NDR, CASB, ticketing-системами и CMDB, а также возможность разработки кастомных коннекторов для уникальных систем.

6. Автоматизация процессов и оркестрация: поддержка SOAR для автоматизированного реагирования, playbook настраиваются под бизнес-процессы заказчика.

7. Безопасность и управление доступом: ролевая модель доступа, аудит действий операторов, шифрование данных в покое и при передаче, многофакторная аутентификация.

8. Учет нагрузки и экономическая оптимизация: рекомендации по tiers хранения (горячий/теплый/холодный), управление затратами на хранение и обработку.

Мы также учитываем планы роста организации и обеспечиваем сопровождение по наращиванию возможностей SIEM/SOC, включая периодическую оптимизацию правил и инфраструктуры, чтобы решение оставалось эффективным при увеличении числа логов и источников. Для оперативной связи используйте +7 936 38-16-35 Мы работаем Пн1-Пт 09-18 Сб-Вс вых. в Смоленске в Смоленской области в мае